Cyberkriminelle leder hele tiden efter nye måder at fuppe internetbrugere for penge på, og med en stor stigning i folks brug af sex-websteder, er det ingen overraskelse, at det nu er her de forsøger sig med en ny afpresningsmodel – Sextortion.

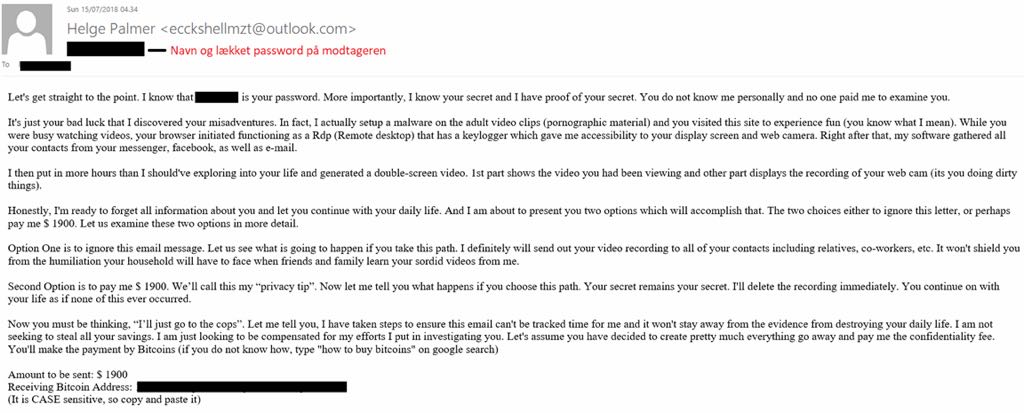

Men i stedet for bare at sende en generisk mail ud, så har disse cyberkriminelle faktisk gjort en del mere ud af det. De skriver nemlig i mailen, at de kender dit kodeord, og de skriver det endda i mailen.

Men de er stadig fup, skriver CSIS Security Group. De passwords kommer fra lækager som vi har set, blandt andet fra LinkedIn og flere andre. Men det er effektivt med en personlig oplysning, og CSIS skriver:

”For at øge chancen for at ofret hopper i fælden og betaler afpresningen, medfølger der et password som stammer fra en datalækage og dermed kan være et password som ofret har brugt på et tidspunkt eller stadig anvender. Det gør denne trussel langt mere troværdig. Slet e-mailen eller anmeld sagen til Politiet.”

Allerede nu har CSIS modtaget flere henvendelser fra danskere der har været udsat for sådan en afpresningsmail, og disse mails er skrevet og skabt til at skabe panik, og dremed få folk til at betale løsesummen, omkring 12.000 danske kroner.

Alle de tilfælde som CSIS kender til, har været bluf, og derfor maner CSIS til besindelse. De har tre råd som alle bør følge:

- Skriv aldrig tilbage til afsenderen

- Send aldrig penge/bitcoins ved afpresning

- Kontakt politiet, eller slet e-mailen (gør ikke det sidste, hvis du ønsker at kontakte politiet).

På CSIS Security Groups hjemmeside har de delt en af disse mails, og den viderbringer vi her, så du kan se, hvordan disse bluf-mails ser ud.

Læs mere hos CSIS her.